基于 Treafik v2 部署 Bitwarden RS

介绍

之前在 traefik 基于 Treafik 部署 Bitwarden RS 中简单介绍了如何基于 Traefik 部署 Bitwarden RS。Treafik 的官方文档一如既往地混乱,甚至有些地方前后不一致,让人看得云里雾里的。

Traefik v2 的新特性

- Providers

是指你正在使用的集群技术 (Kubernetes, Docker, Consul, Mesos 等) - Entrypoints

是最基本的配置,指监听请求的端口. - Services

是在你的基础设施上的运行的软件,通过 services 配置如何路由到真正的应用程序 - Routers

将传入的请求和你的 service 连接起来. 他们持有的 rules 决定哪个 service 将处理对应的请求 - Middleware

中间件是可以在请求被 service 处理之前对其进行更新的组件。Traefik 提供了一些开箱即用的中间件来处理 认证、速率限制、断路器、白名单、缓冲等等

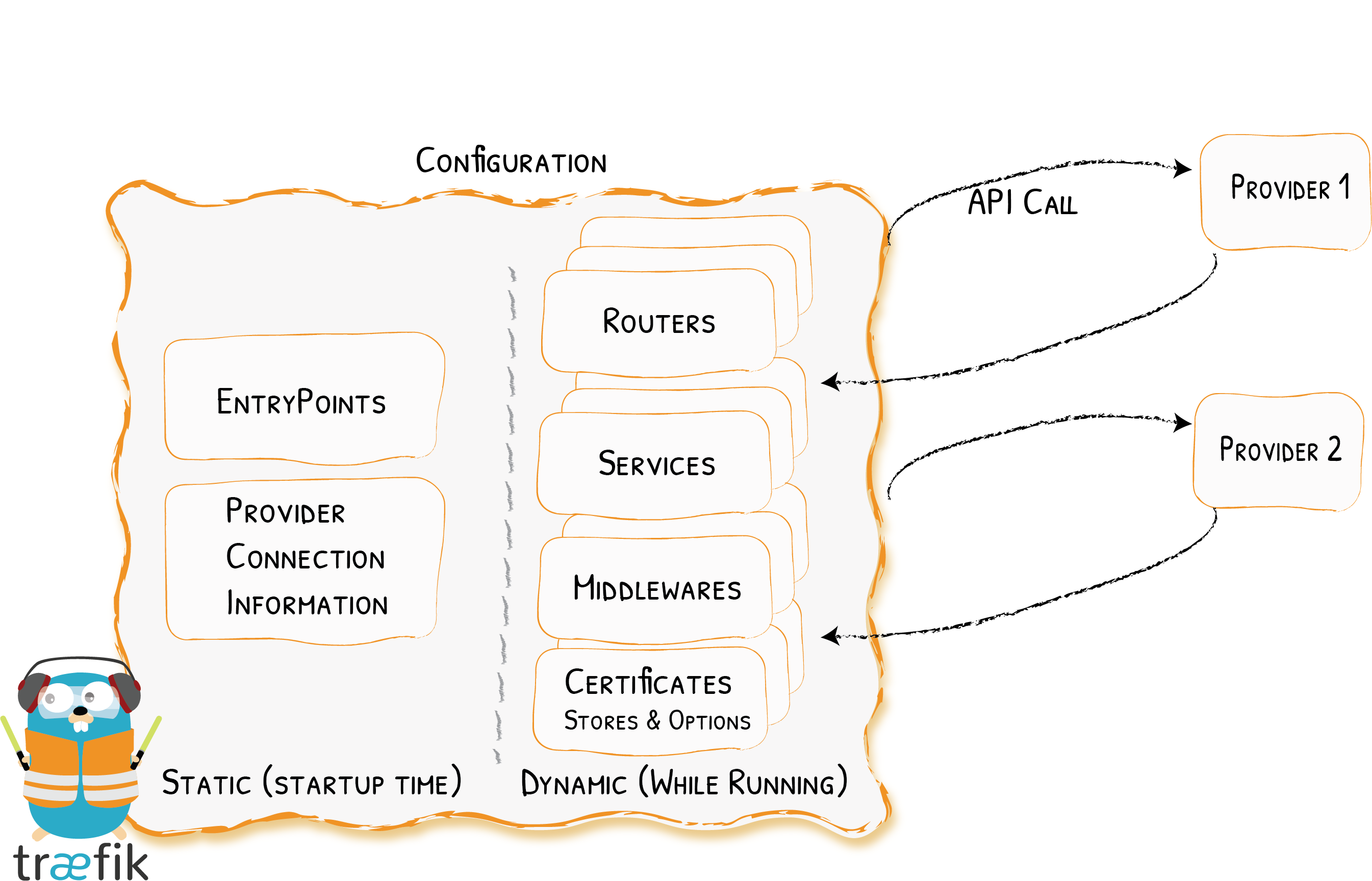

Traefik v2 配置

配置分为静态配置和动态配置:

- 静态配置: 启动的时候加载。包括 Entrypoints、Provider 连接信息

- 动态配置: 运行时可动态读取改变的。包括 Routes、Services、Middlewares、Certificates